03-Docker 网络

1、Docker网络

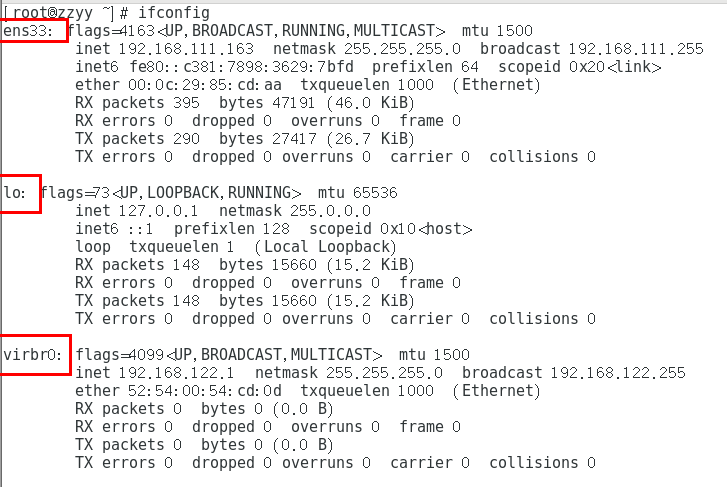

1.1、Docker 不启动,默认网络情况

在 CentOS7 的安装过程中如果有选择相关虚拟化的的服务安装系统后,启动网卡时会发现有一个以网桥连接的私网地址的 virbr0 网卡(virbr0 网卡:它还有一个固定的默认IP地址192.168.122.1),是做虚拟机网桥的使用的,其作用是为连接其上的虚机网卡提供 NAT 访问外网的功能。

我们在安装 Linux 时,勾选安装系统的时候附带了 libvirt 服务才会生成的一个东西,如果不需要可以将 libvirtd 服务卸载,

1 | |

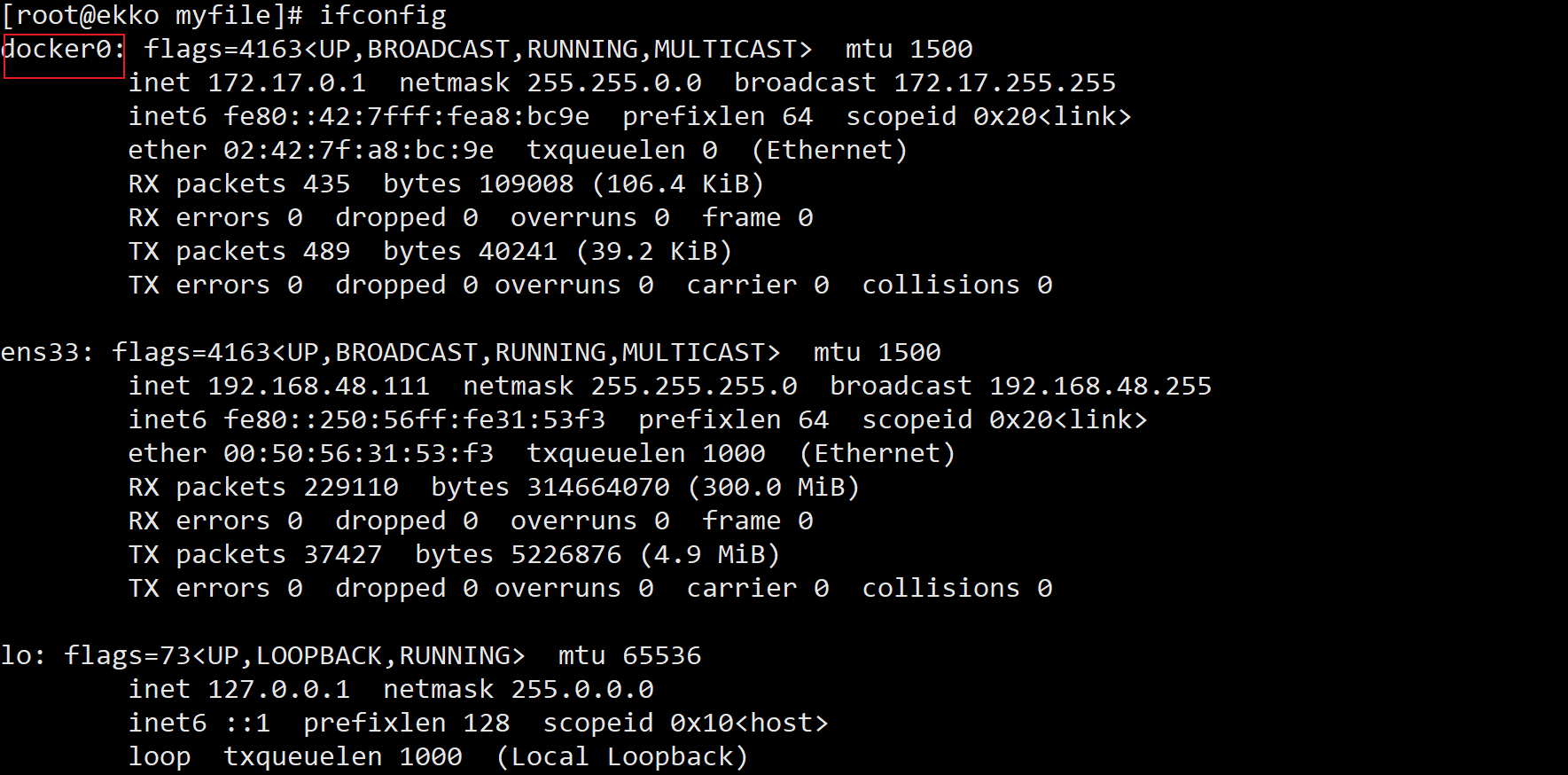

1.2、Docker 启动后,网络情况

可以看到多了一个 docker0,这个就是 Docker 自己创建的和 virbr0 功能一样的虚拟网桥。

Docker 默认创建 3 大网络模式。查看 Docker 网络模式命令:

1 | |

2、常用基本命令

1 | |

3、Docker 网络的作用

- 容器间的互联和通信以及端口映射

- 容器 IP 变动时候可以通过服务名直接网络通信而不受到影响

4、网络模式

4.1、总体介绍

Docker 共有 5 种网络模式

- bridge 模式:为每一个容器分配、设置IP,并将容器连接到一个 docker0。使用

--network bridge指定,默认使用 docker0。 - host 模式:容器将不会虚拟出自己的网卡而是使用宿主机的 IP 和端口。使用

--network host指定。 - none 模式:容器独立的 Network Namespace,但是没有任何设置,如设置ip等。使用

--network none指定。 - container 模式:新创建的容器不会创建自己的网卡,配置自己的 IP,而是和一个指定的容器共享 IP、端口范围等。使用

--network container:NAME或者容器 ID 指定。 - 自定义网络。

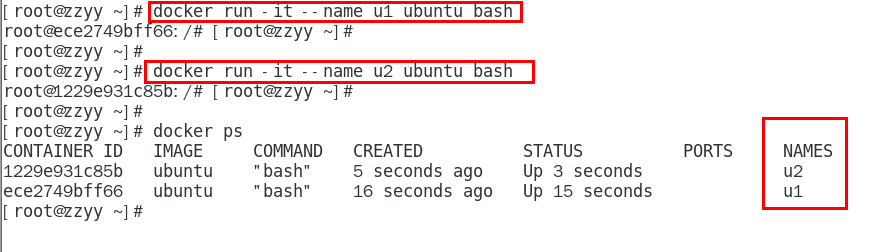

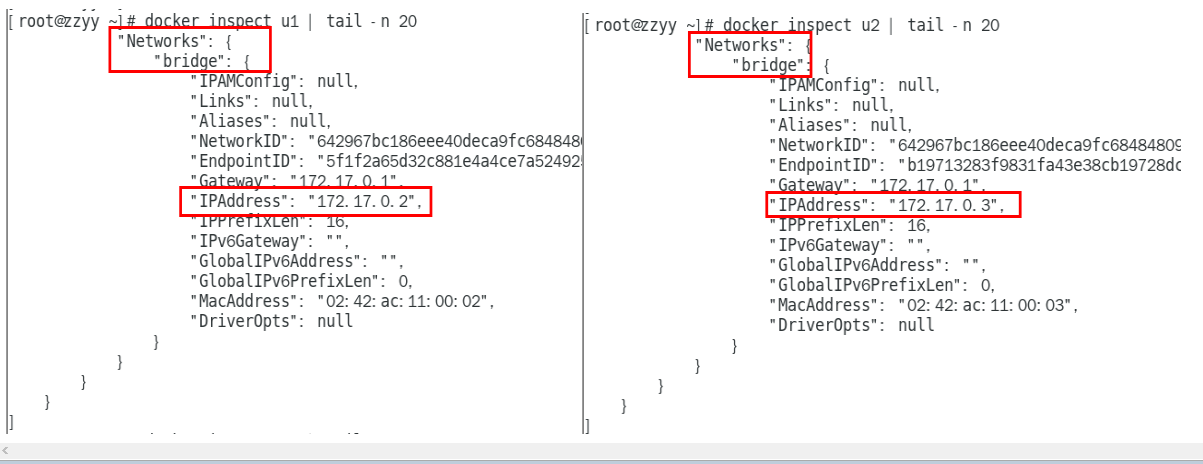

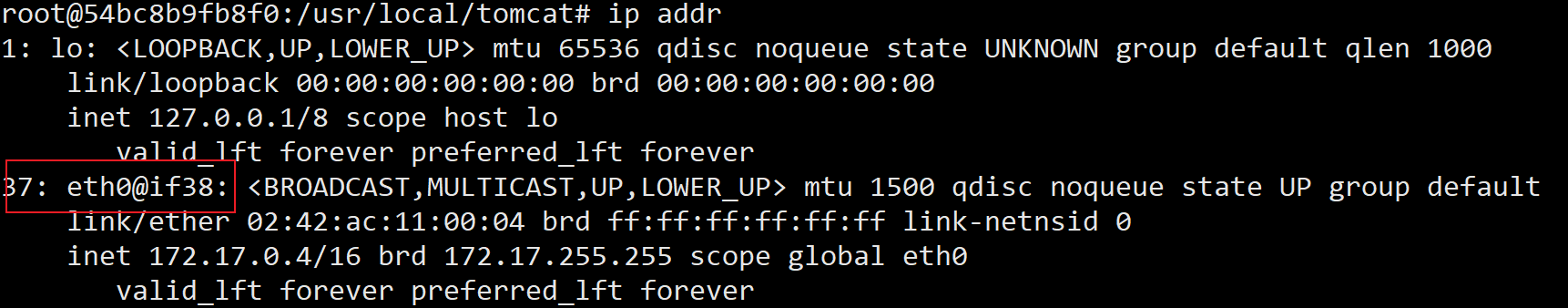

容器实例内默认网络IP生产规则

先启动两个 ubuntu 容器实例

docker inspect 容器ID or 容器名字

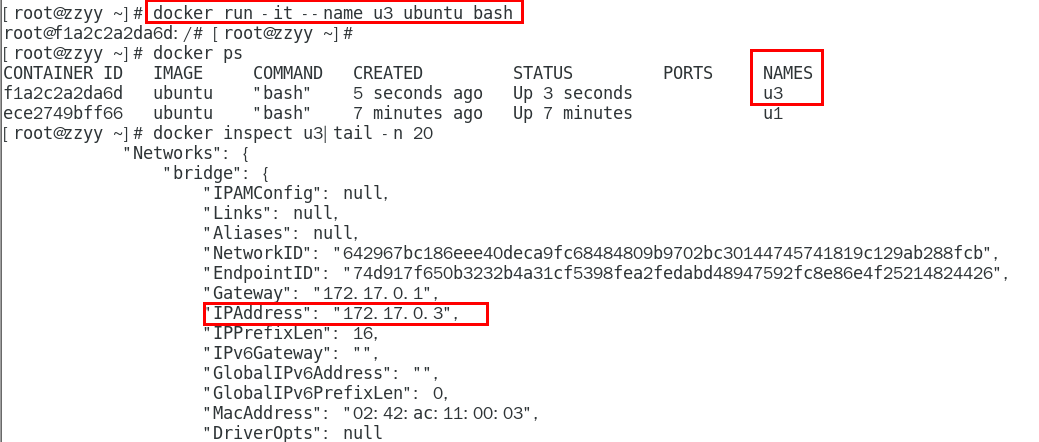

关闭u2实例,新建u3,查看ip变化

结论:Docker 容器内部的 ip 是有可能会发生改变的。

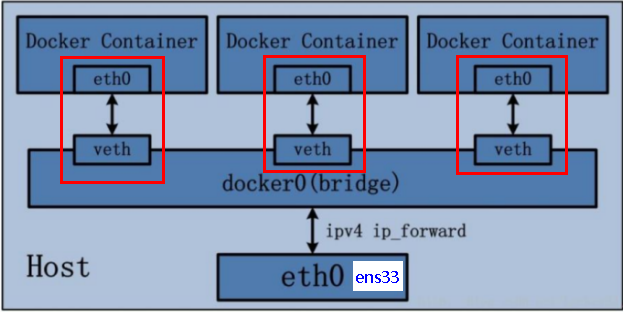

4.2、bridge 模式(很常用)

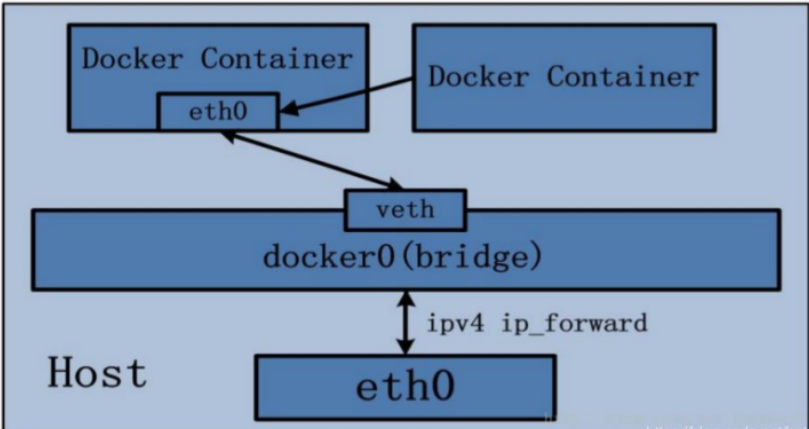

Docker 默认会创建一个 docker0 网桥(其上有一个 docker0 内部接口),它在内核层连通了其他的物理或虚拟网卡,这就将所有容器和本地主机都放到同一个物理网络。Docker 默认指定了 docker0 接口 的 IP 地址和子网掩码,让主机和容器之间可以通过网桥相互通信。

1 | |

案例

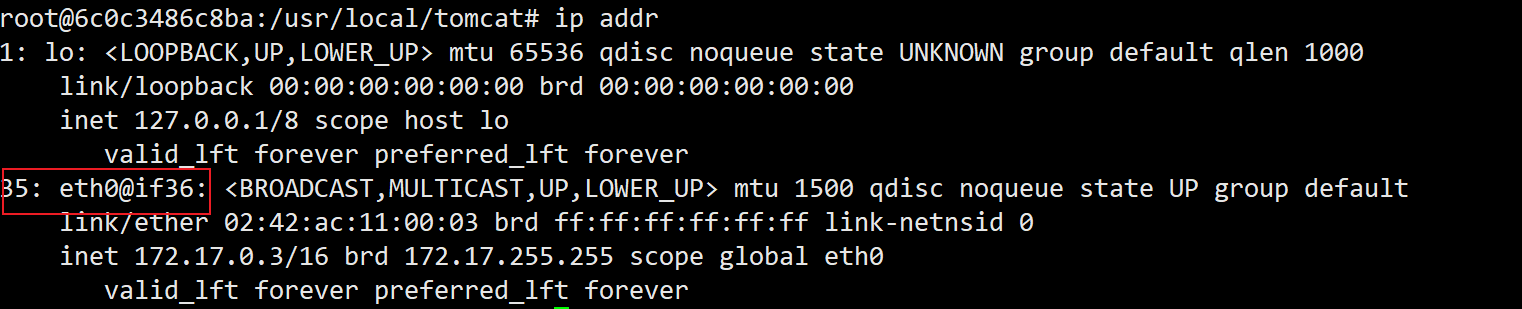

Docker 使用 Linux 桥接,在宿主机虚拟一个 Docker 容器网桥(docker0),Docker 启动一个容器时会根据 Docker 网桥的网段分配给容器一个IP地址,称为 Container-IP,同时 Docker 网桥是每个容器的默认网关。因为在同一宿主机内的容器都接入同一个网桥,这样容器之间就能够通过容器的 Container-IP 直接通信。

docker run 的时候,没有指定 network 的话默认使用的网桥模式就是 bridge,使用的就是 docker0。在宿主机 ifconfig,就可以看到 docker0 和自己 create 的 network(后面讲)eth0,eth1,eth2……代表网卡一,网卡二,网卡三……,lo代表127.0.0.1,即localhost,inet addr用来表示网卡的IP地址

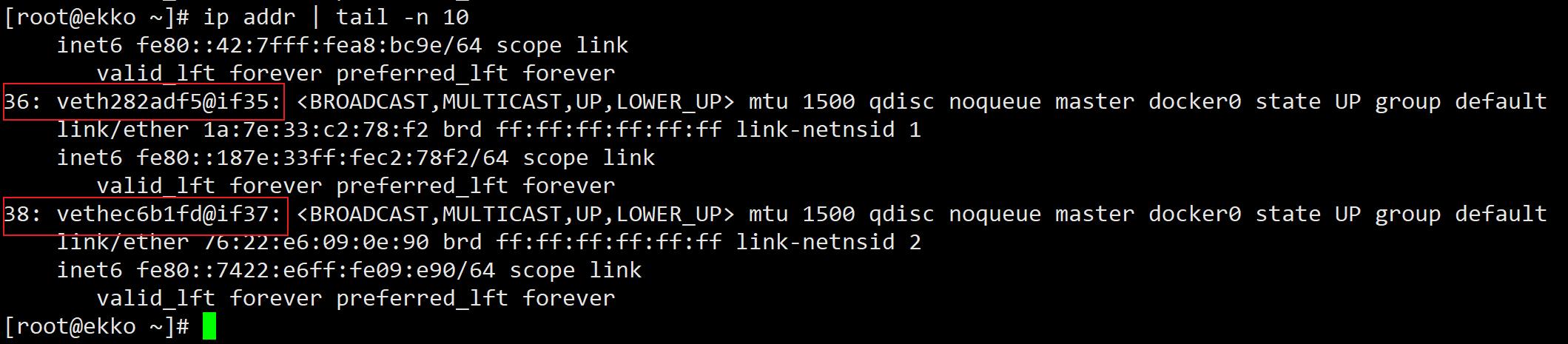

网桥 docker0 创建一对对等虚拟设备接口一个叫 veth,另一个叫 eth0,成对匹配。

- 整个宿主机的网桥模式都是 docker0,类似一个交换机有一堆接口,每个接口叫 veth,在本地主机和容器内分别创建一个虚拟接口,并让他们彼此联通(这样一对接口叫veth pair);

- 每个容器实例内部也有一块网卡,每个接口叫 eth0;

- docker0 上面的每个 veth 匹配某个容器实例内部的 eth0,两两配对,一一匹配。

通过上述,将宿主机上的所有容器都连接到这个内部网络上,两个容器在同一个网络下,会从这个网关下各自拿到分配的ip,此时两个容器的网络是互通的。

1 | |

两两匹配:

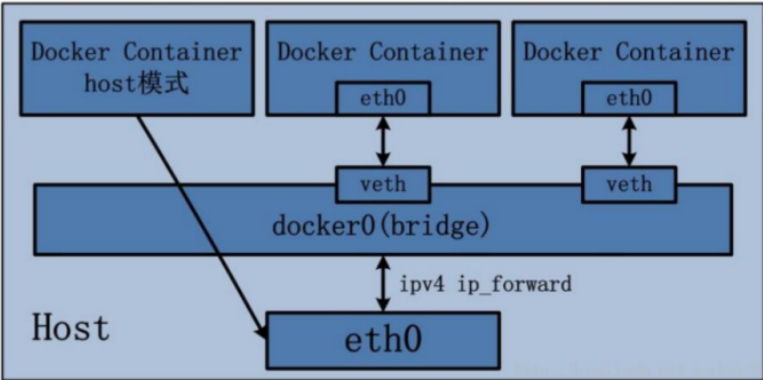

4.3、host

直接使用宿主机的 IP 地址与外界进行通信,不再需要额外进行 NAT 转换。

案例

容器将不会获得一个独立的 Network Namespace,而是和宿主机共用一个 Network Namespace。容器将不会虚拟出自己的网卡而是使用宿主机的IP和端口。

1 | |

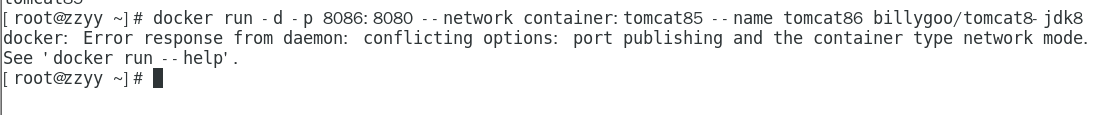

使用第一条命令时,会出现如下告警

原因:Docker 启动时指定

--network=host或-net=host,如果还指定了-p映射端口,那这个时候就会有此警告,并且通过-p设置的参数将不会起到任何作用,端口号会以主机端口号为主,重复时则递增。解决:解决的办法就是使用 Docker 的其他网络模式,例如

--network=bridge,这样就可以解决问题,或者直接无视。。

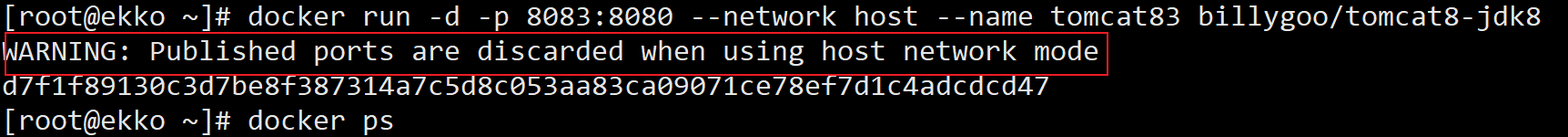

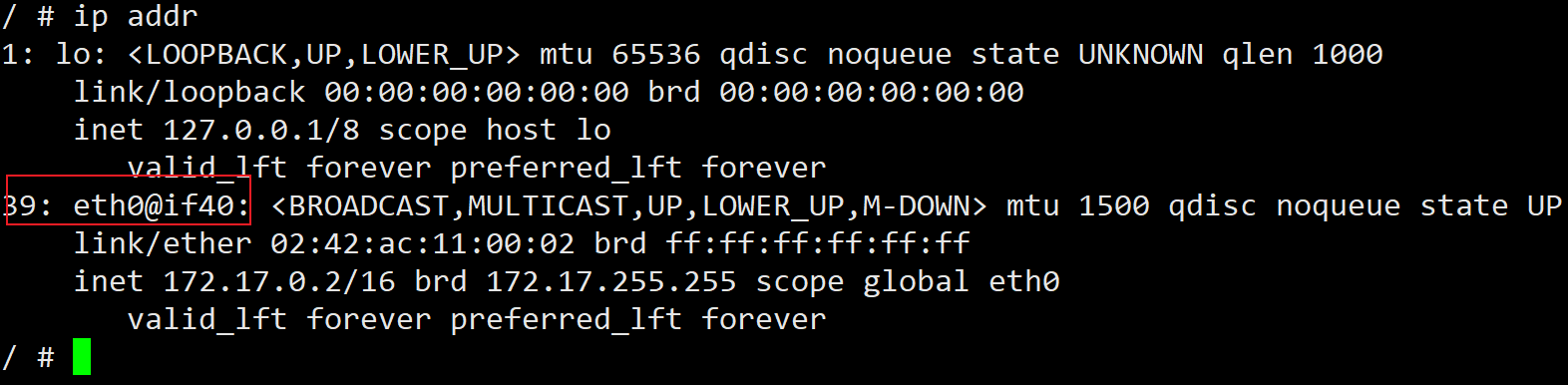

使用第二条命令并看容器实例内部

没有设置 -p 的端口映射了,如何访问启动的 tomcat??

直接访问 http://宿主机IP:8080/

在 CentOS 里面用默认的火狐浏览器访问容器内的 tomcat 看到访问成功,因为此时容器的IP借用主机的,所以容器共享宿主机网络IP,这样的好处是外部主机与容器可以直接通信。

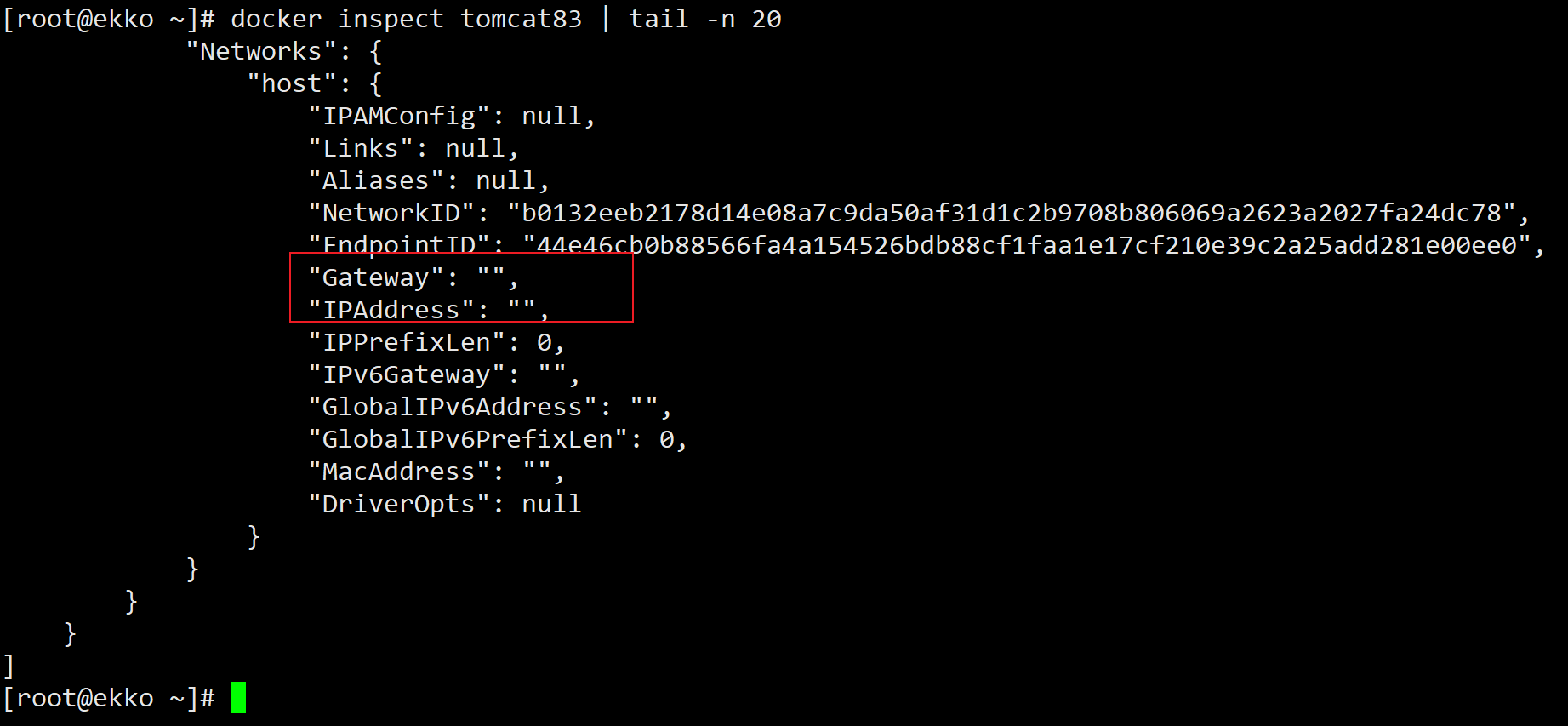

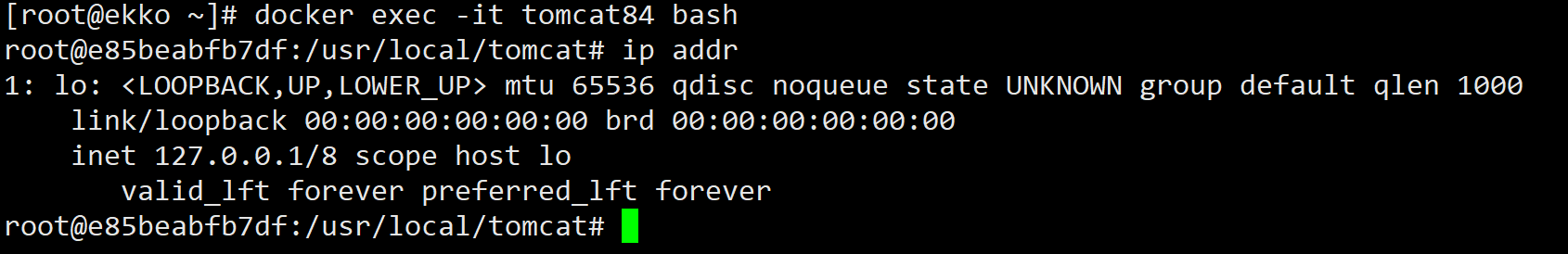

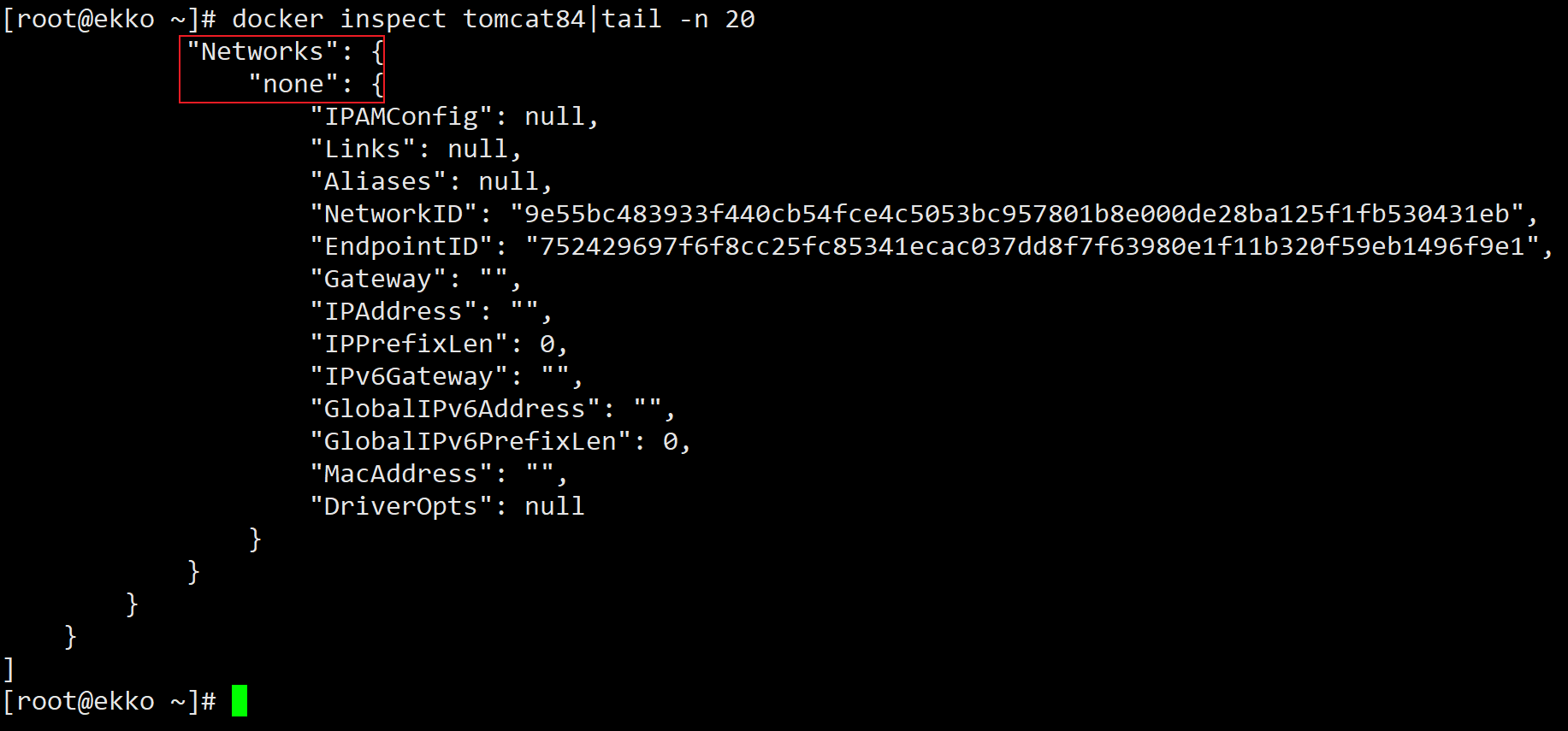

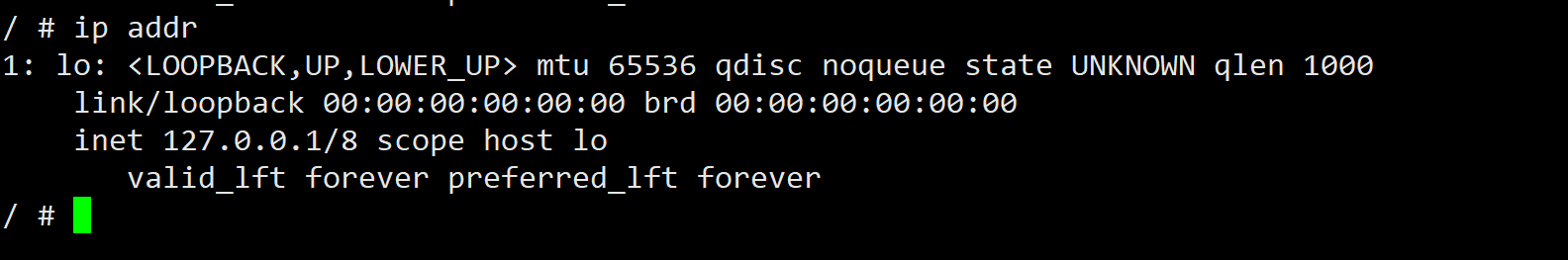

4.4、none(基本不用)

在 none 模式下,并不为 Docker 容器进行任何网络配置。也就是说,这个 Docker 容器没有网卡、IP、路由等信息,只有一个 lo,需要我们自己为 Docker 容器添加网卡、配置IP等。

禁用网络功能,只有 lo 标识(就是127.0.0.1表示本地回环)

1 | |

容器内部查看:

容器外部查看:

4.5、container

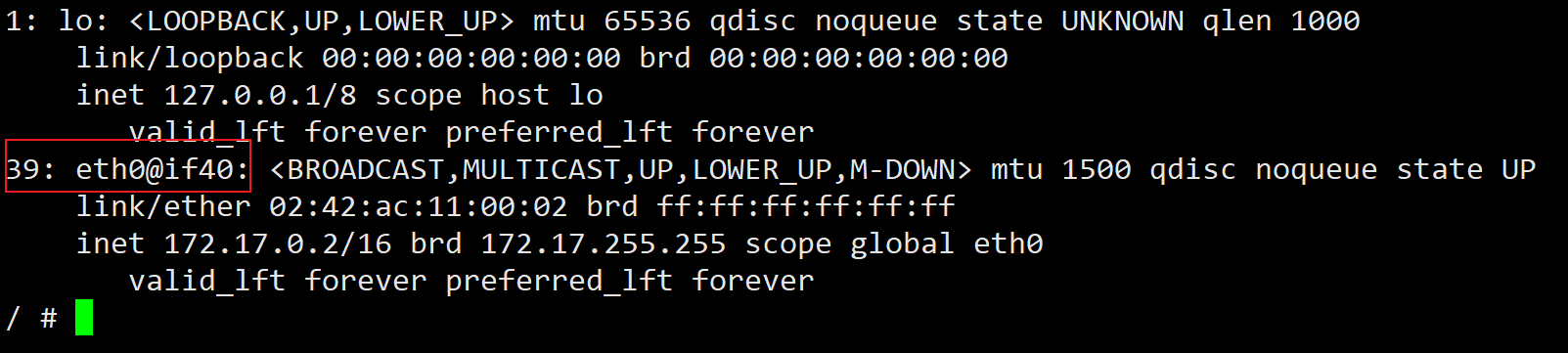

新建的容器和已经存在的一个容器共享一个网络ip配置,而不是和宿主机共享。新创建的容器不会创建自己的网卡,配置自己的IP,而是和一个指定的容器共享IP、端口范围等。同样,两个容器除了网络方面,其他的如文件系统、进程列表等还是隔离的。

案例1:端口冲突

1 | |

相当于tomcat86和tomcat85公用同一个ip同一个端口,导致端口冲突。

案例2

Alpine操作系统是一个面向安全的轻型 Linux发行版:Alpine Linux 是一款独立的、非商业的通用 Linux 发行版,专为追求安全性、简单性和资源效率的用户而设计。 可能很多人没听说过这个 Linux 发行版本,但是经常用 Docker 的朋友可能都用过,因为他小,简单,安全而著称,所以作为基础镜像是非常好的一个选择,可谓是麻雀虽小但五脏俱全,镜像非常小巧,不到 6M 的大小,所以特别适合容器打包。

1 | |

运行结果,验证共用搭桥

假如此时关闭alpine1,再看看alpine2,继承的 alpine1 的网卡也没有了

4.6、自定义网络

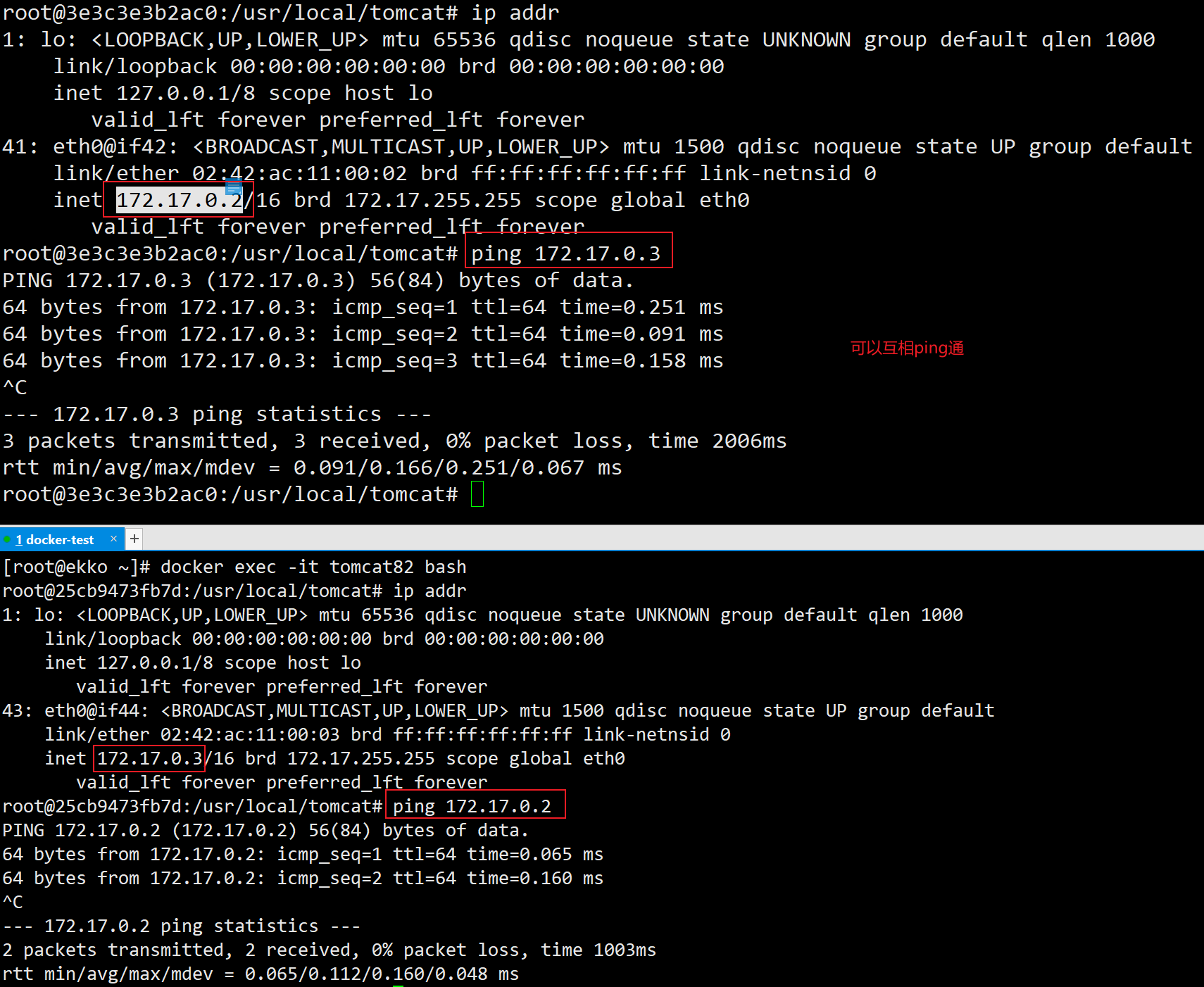

没有使用自定义网络之前

1 | |

成功启动并用 docker exec 进入各自容器实例内部

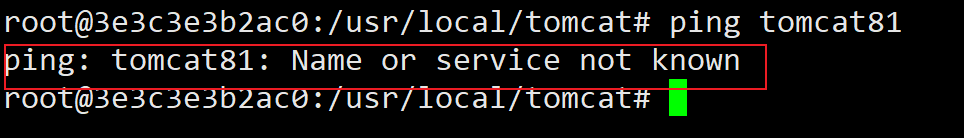

问题:

按照 IP 地址 ping 是 OK 的,按照服务名 ping 是 ping 不通的,而且容器一旦停止后,该容器的ip会被新启动的容器占用,不利于我们使用。

使用自定义网络之后

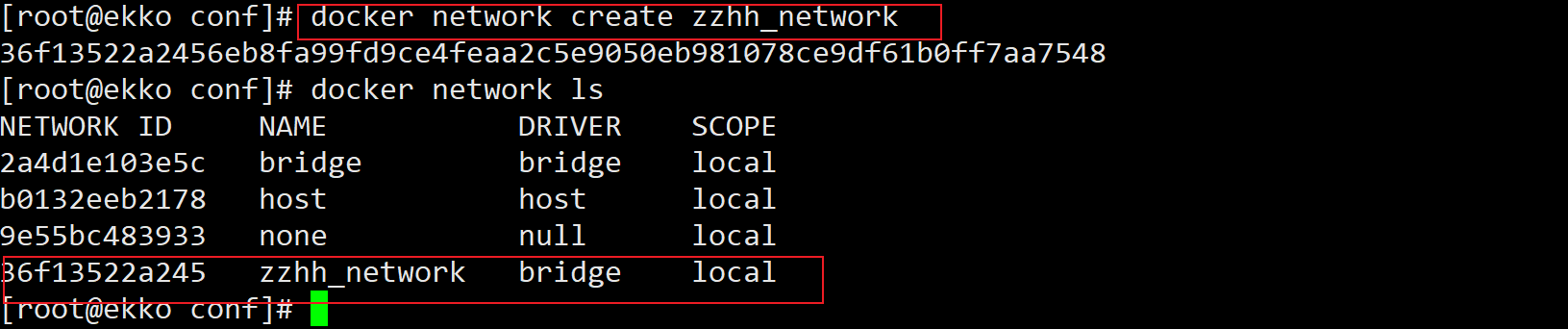

自定义桥接网络,自定义网络默认使用的是桥接网络 bridge。

新建自定义网络

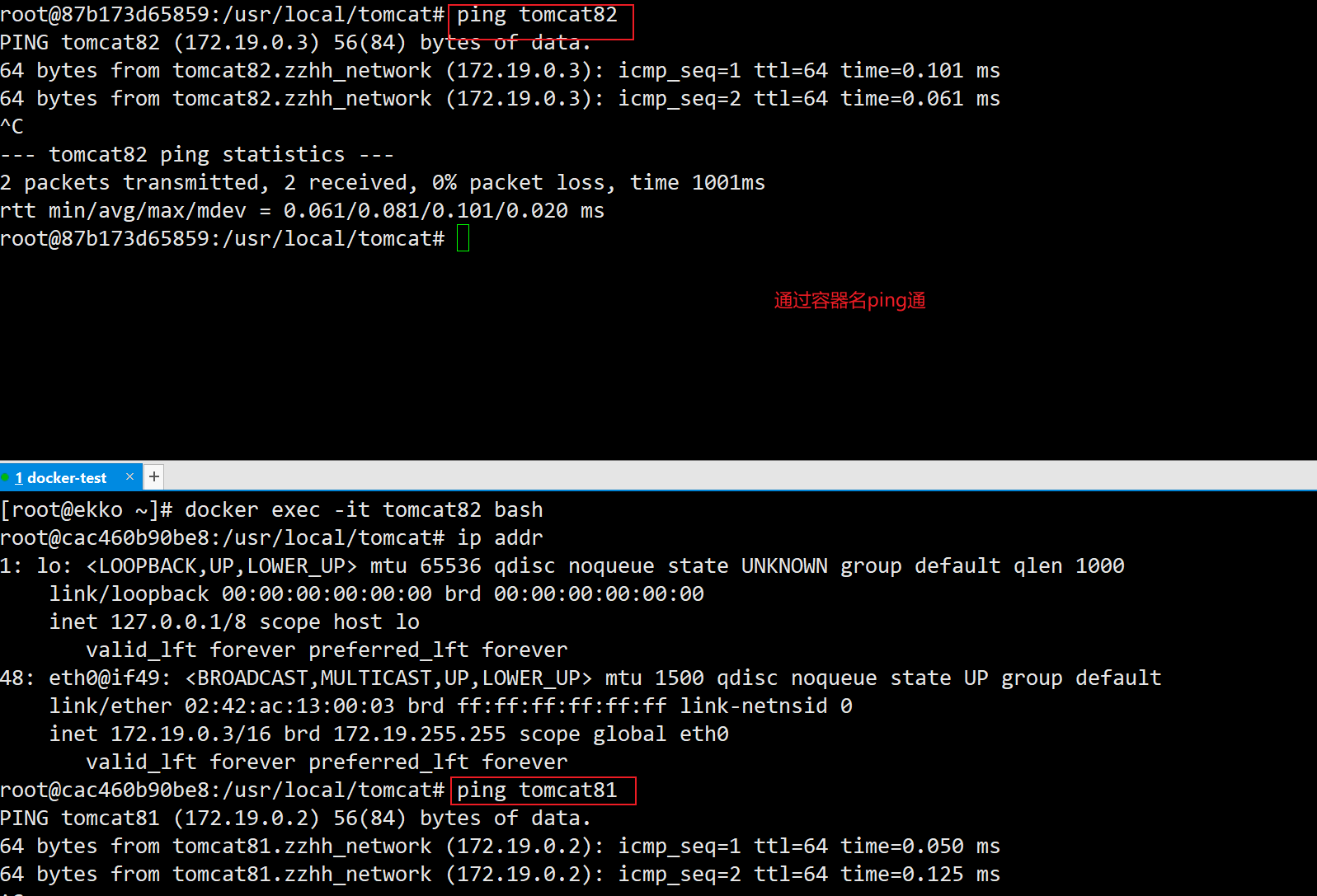

新建容器加入上一步新建的自定义网络

1

2docker run -d -p 8081:8080 --network zzhh_network --name tomcat81 billygoo/tomcat8-jdk8

docker run -d -p 8082:8080 --network zzhh_network --name tomcat82 billygoo/tomcat8-jdk8

问题结论:自定义网络本身就维护好了主机名和ip的对应关系,所以ip和域名都能通。即使重启,我们也可以使用域名进行连接。

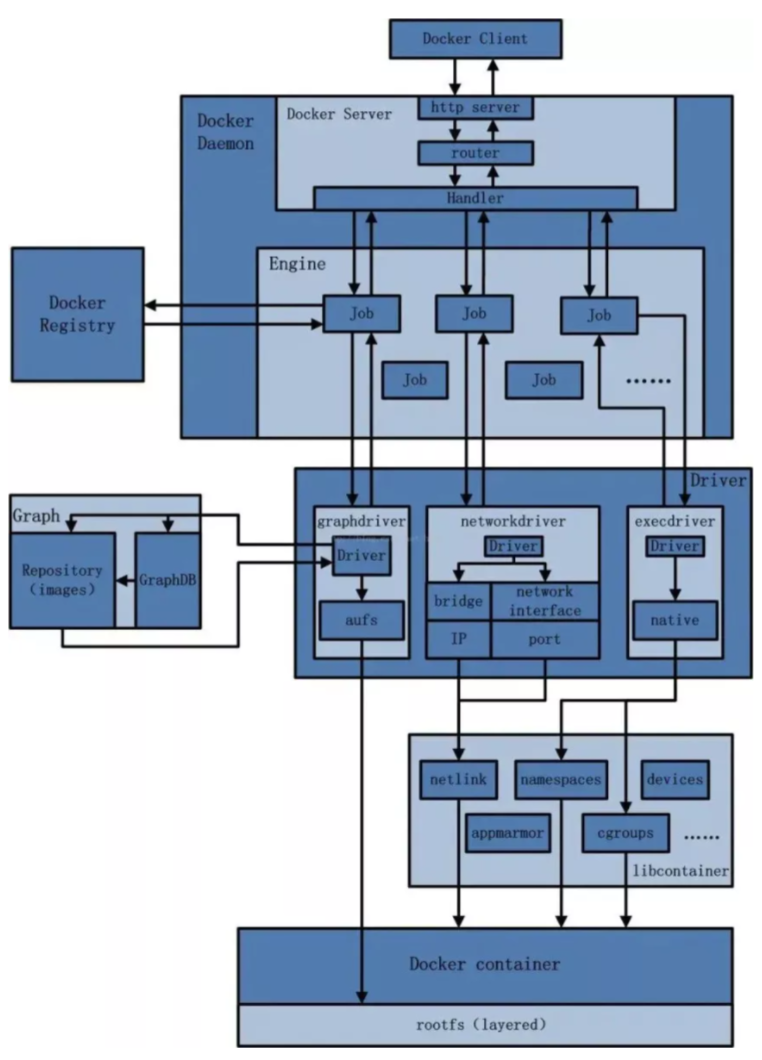

5、Docker平台架构图解

5.1、整体说明

从其架构和运行流程来看,Docker 是一个 C/S 模式的架构,后端是一个松耦合架构,众多模块各司其职。

Docker 运行的基本流程为:

- 用户是使用 Docker Client 与 Docker Daemon 建立通信,并发送请求给后者。

- Docker Daemon 作为 Docker 架构中的主体部分,首先提供 Docker Server 的功能使其可以接受 Docker Client 的请求。

- Docker Engine 执行 Docker 内部的一系列工作,每一项工作都是以一个 Job 的形式的存在。

- Job 的运行过程中,当需要容器镜像时,则从 Docker Registry 中下载镜像,并通过镜像管理驱动 Graph driver将下载镜像以Graph的形式存储。

- 当需要为 Docker 创建网络环境时,通过网络管理驱动 Network driver 创建并配置 Docker 容器网络环境。

- 当需要限制 Docker 容器运行资源或执行用户指令等操作时,则通过 Execdriver 来完成。

- Libcontainer 是一项独立的容器管理包,Network driver以及Exec driver都是通过Libcontainer来实现具体对容器进行的操作。